概要

IAS Threat Labはこれまでにも、「Vapor(ベイパー)」や「Arcade(アーケード)」といった大規模なモバイル広告不正スキームを明らかにしてきました。

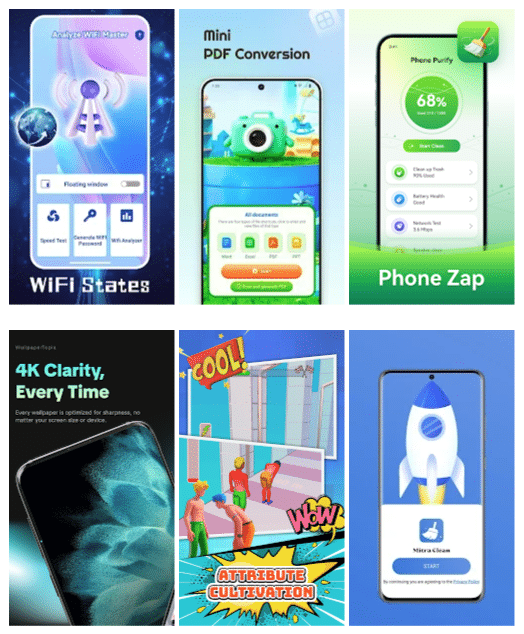

Vaporは、偽のAndroidアプリを通じて画面全体を覆う動画広告を無限に表示し続けることで広告収益を不正に生み出す、高度に組織化された広告詐欺スキームでした。IAS Threat Labが特定したこのスキームに関与した180以上のアプリは、合計5,600万回以上ダウンロードされ、実質的な機能を提供しないにもかかわらず、毎日2億回以上の入札リクエストを発生させていました。

一方のArcadeは、モバイルアプリ内に仕込まれた隠れたブラウザを通じてバックグラウンドでウェブサイトを読み込み、本来モバイル由来であるはずのアクティビティをウェブトラフィックへと偽装する手法です。ユーザーの知らない間に発生するこうした自動化トラフィックが、正規のウェブトラフィックであるかのように偽装され、市場へ流入していました。

直近のArcadeに関する調査レポート公開後も、IAS Threat Labは関連するモバイルアプリやウェブインフラの監視を継続。その過程で、従来のインフラとは整合しない新たなトラフィックパターンおよびドメイン挙動を確認しました。それが、新たに特定された大規模な詐欺オペレーション「Genisys(ジェニシス)」です。

この不正は、複数の市場にまたがり、スマートフォンやタブレットの内部に直接組み込まれていました。ユーザーの知らぬ間に端末が乗っ取られ、バックグラウンドで不正処理が実行され、端末の処理能力やネットワークリソースが流用されていたのです。もちろん、ユーザーの同意もなく、正当なメリットも一切ありません。

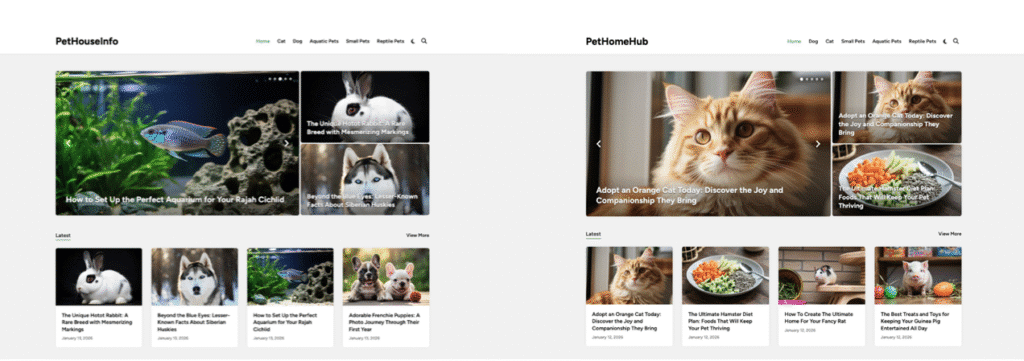

これらのアプリは、従来のスキームとは異なり、生成AIツールによって作成された多数のウェブドメインを読み込む仕組みを持っていました。そのドメイン数は約500にのぼり、AI生成サイトから成る大規模なネットワークを形成していました。一見すると、これらのサイトは一般的なブログやニュースサイト、情報系サイトのように見えます。しかし、その目的は実際の読者を獲得することではありません。不正トラフィックを受け取り、収益化するために設計されたものです。

Genisysは、アプリ由来の不正アクティビティを、あたかも正規のウェブ広告枠であるかのように市場へ流通させる「合成型ウェブエコシステム」を構築していたのです。

IAS Threat LabはGoogleと緊密に連携し、Genisysの脅威に対応しました。その結果、特定された不正に加担するアプリはPlay Storeから削除され、Google Play外からインストールされた場合も、Google Play Protectが、Genisysの不正スキームに関連するアプリであることをユーザーに警告し、自動的に無効化する仕組みとなっています。

このインフラの規模は、広告主に直接的なリスクをもたらしました。バックグラウンドで組織的に活動することで、数億件規模の入札リクエストを生成し、プログラマティック市場には大量の無効サプライ、すなわち実際のユーザーが関与していない広告インプレッションが流入していました。

このような不正スキームが検知されないまま放置されれば、広告予算へのリスク増大、マーケットプレイスの信頼性低下といった深刻な影響を及ぼします。

IASはドメイン、アプリ、トラフィック挙動を横断的に分析し、プラットフォームパートナーに具体的な対策につながる情報を提供することで、このオペレーションの無効化を達成しました。

さらにGenisysは、アプリバンドルIDのなりすましという手口を使い、検知を困難にしていました。本来であれば、どのアプリからどのトラフィックが発生しているかは識別できます。しかしGenisysでは、実際には無関係な多数の人気アプリのバンドルIDを偽装することで、あたかも数百の異なるアプリからアクセスが発生しているかのように見せかけていました。

当然ながら、それらは偽装された帰属情報にすぎません。人工的に「出所が分からない状態」を作り出すことで、本来特定できるはずの不正アクティビティの発生源を見えにくくしていたのです。この帰属ノイズによって取り締まりはより一層複雑化し、不正による収益化が長期化する結果となっていました。

生成AIによる「ロンダリング用ドメイン」

Genisysの特徴的な要素は、隠れたアプリ内ブラウザのセッション内で読み込まれていたウェブドメインの性質です。

Arcadeでは主にゲーム・エンタメ系サイトでしたが、Genisysでは生成AIによって大量に作られたドメインが使用されていました。

これらのサイトは、一般的なブログ、ニュース風サイト、あるいは総合情報サイトのように見えます。しかし全体を俯瞰して分析すると、レイアウトやナビゲーション構造が非常に似通っており、コンテンツの形式や記事構成も繰り返し的で、ドメイン名や表面的なブランド表現以外にはほとんど違いがないことが分かります。

代表的なサンプルのスクリーンショットからも分かるように、これらのドメインのコンテンツは構造や内容が非常によく似ており、実質的な違いはほとんどありません。目的は読者を獲得したり、オーディエンスを育成したりすることではなく、不正トラフィックを収益化するための受け皿として機能することにあります。

生成AIは、このようなサイトを短期間で大量に生成することを可能にします。その結果、運営者はドメインを頻繁に入れ替えながらインフラを拡張し、従来の検知手法が追いつく前に基盤を拡大させていきました。

これに対しIASは、ドメイン、アプリ、トラフィック挙動を横断したパターンレベルの分析によって対処しています。個々のドメインが差し替えられた場合でも、背後にある協調的な不正活動を特定できる仕組みにより、不正の全体像を可視化しています。

なぜGenisysは目の前にありながら

見えなかったのか

Genisysは、検知を回避するための手法として、大規模なアプリバンドルIDのスプーフィングを導入していました。

Genisysのドメインに到達するトラフィックは、何百もの異なるアプリから送信されているように見えます。その中には、数千万から数億インストール規模の人気アプリに対応するバンドルIDも含まれていました。しかし、これらは偽装された帰属情報です。

分析の結果、表示されているバンドルIDは、実際にアプリ内ブラウザを動かしていたアプリを正しく示していないことが明らかになりました。実態としては、無関係な多数のアプリからアクセスが発生しているように見せかけるためにバンドルIDが利用されていたのです。その結果、「どこから来たトラフィックなのか分からない」状態、いわば帰属ノイズが人工的に作り出され、本当の発生源を特定することが難しくなっていました。

ひとつのドメインが数百もの無関係なアプリからトラフィックを受け取っているように見える状況の裏で、実際に不正なアクティビティを生成していたのは、ごく限られたアプリに過ぎませんでした。

この帰属ノイズによって、アプリの帰属情報に基づく検知の精度は大きく損なわれていました。

不正オペレーションはどのように拡大したのか

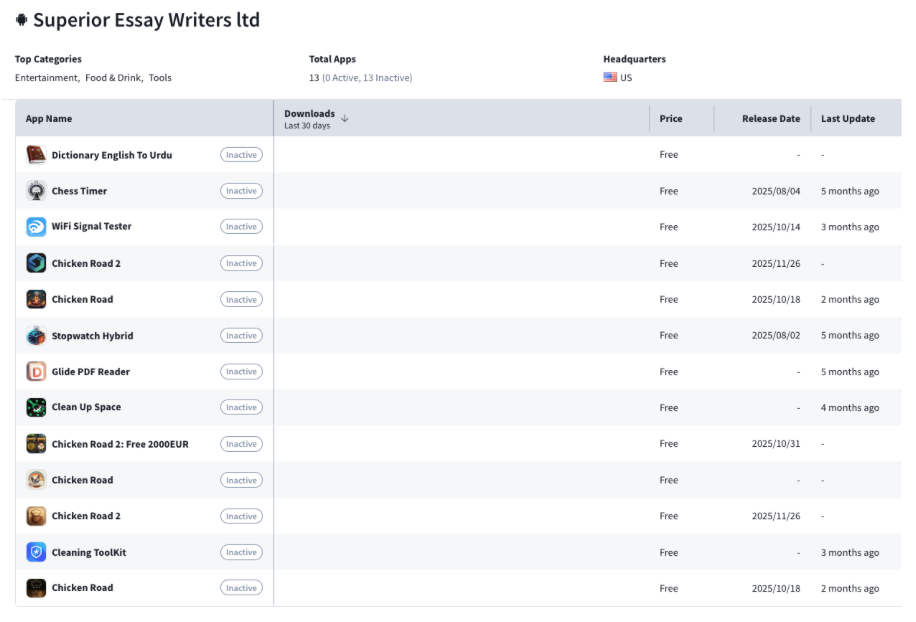

Genisysに関与していたアプリの多くは、過去にも違反歴のある開発者により作られていました。

例として、IAS Threat Labは13本ものアプリを公開していた開発者アカウントを特定しました。現在はすべて削除または無効化されていますが、削除前には複数アプリがGenisys特有のトラフィック挙動を示していました。

問題はここで終わりません。

アプリは削除されても、同一開発者または関連するグループから新たなアプリが次々と公開されていました。開発者は、労力をかけずに量産したアプリを配信し、バックグラウンドでのアクティビティを通じて積極的に収益化を図り、繰り返し取り締まりが行われても、詐欺オペレーションは存続し続けていたのです。

違反歴の豊富な開発者が再びプラットフォームに参入できる状況では、個別のアプリを削除するだけでは、実質的な抑止にはつながりません。

分布と地理的拡大

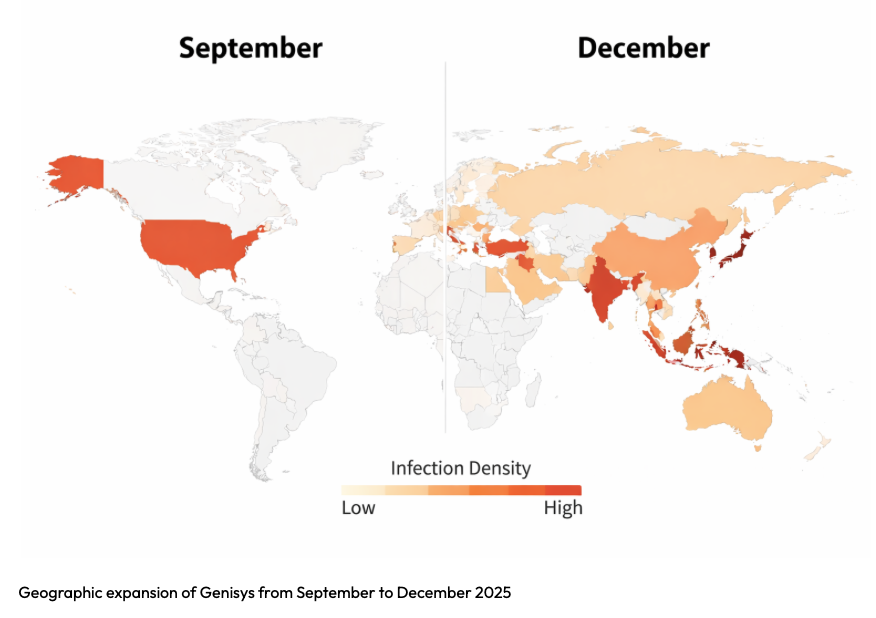

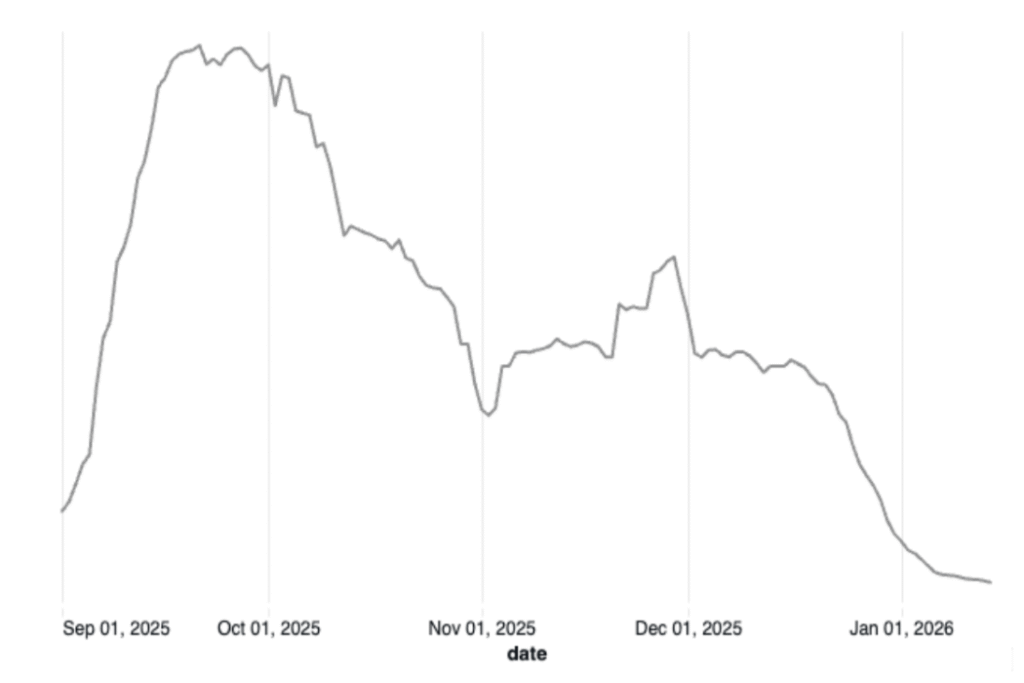

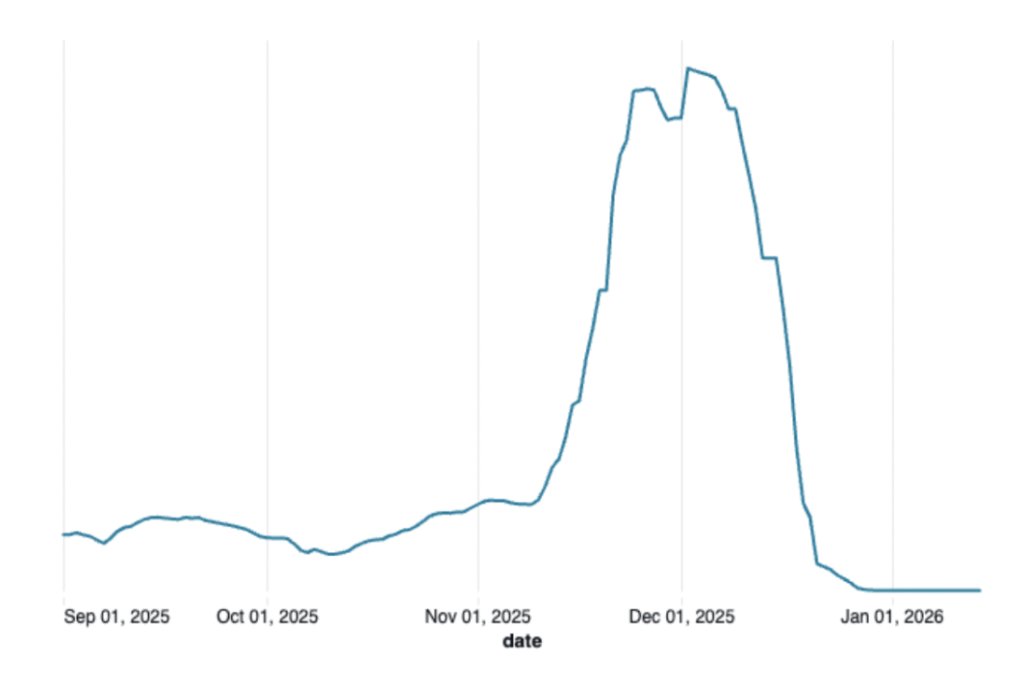

Genisysの活動は、2025年第4四半期を通じて地理的に大きく拡大しました。

2025年9月時点では、影響の大きい地域は北米に集中していました。しかし年末にかけて、上位10地域の構成は一貫してAPAC、LATAM、EMEAにまたがるものとなり、毎月2〜3か国が新たに上位に加わっていました。

総ボリュームの増減とは別に、このように対象地域の広がりが継続的に拡大している点は、一時的な急増ではなく、複数市場にわたる極めて意図的なスケール拡大が行われていたことを示唆しています。

2025年9月から12月にかけてのGenisysの地理的拡大:

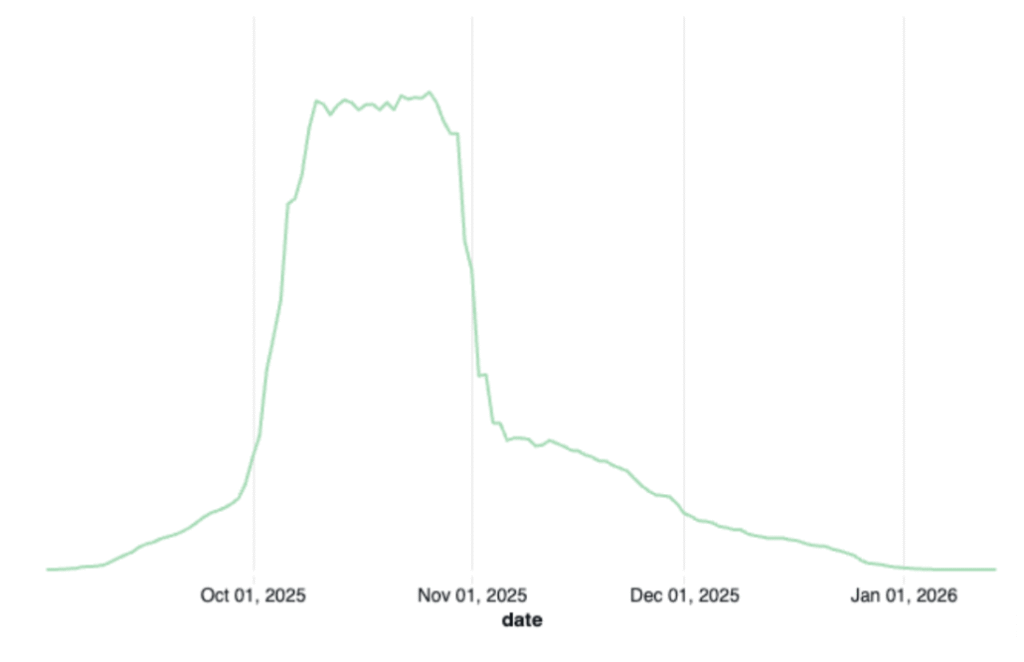

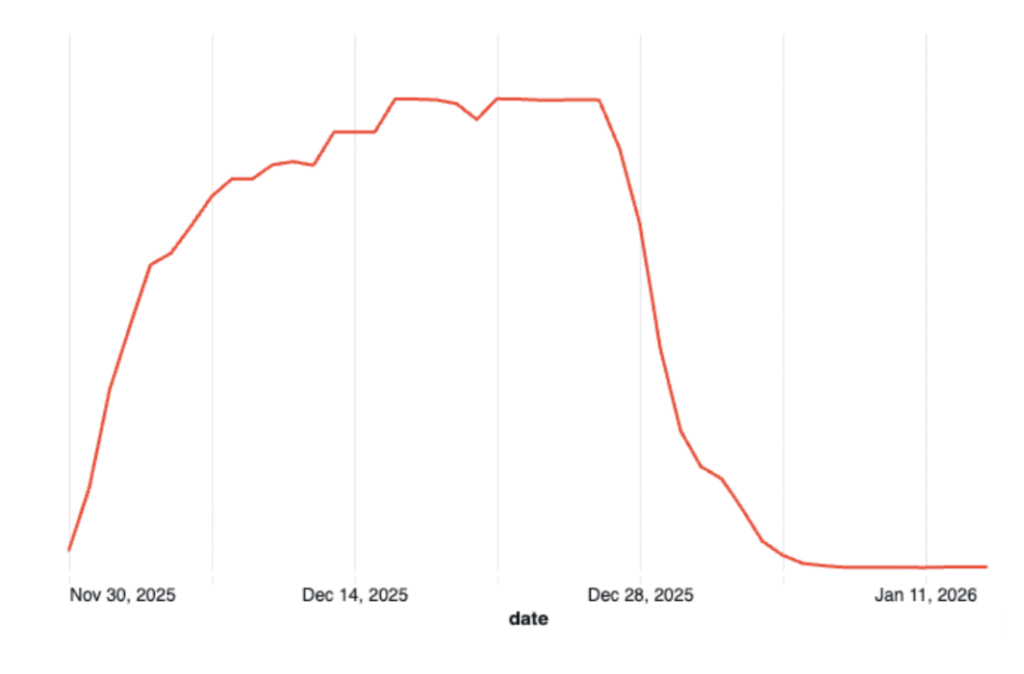

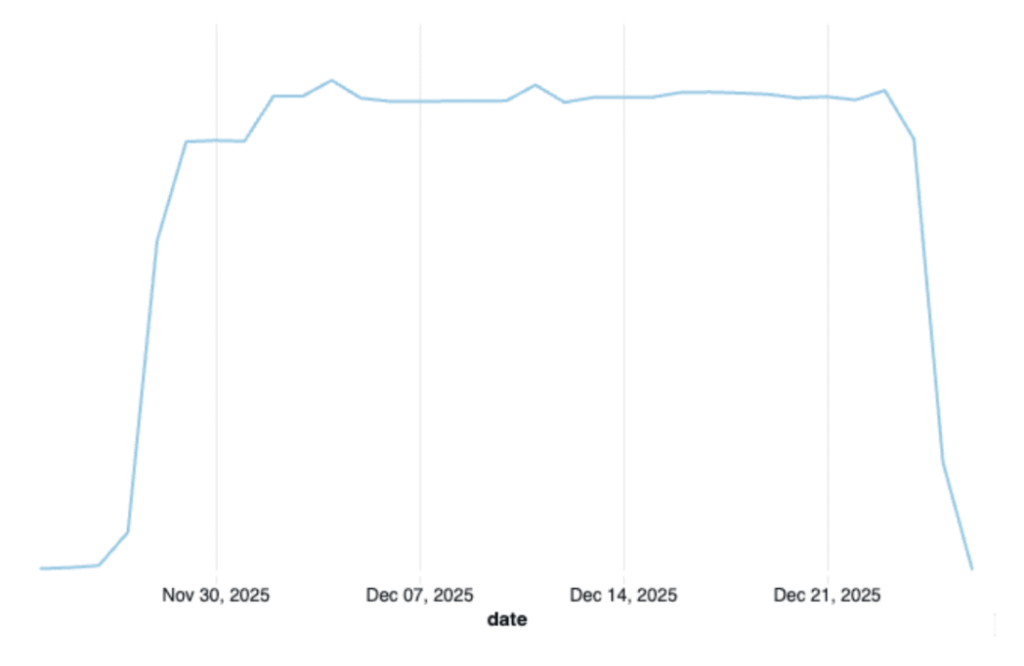

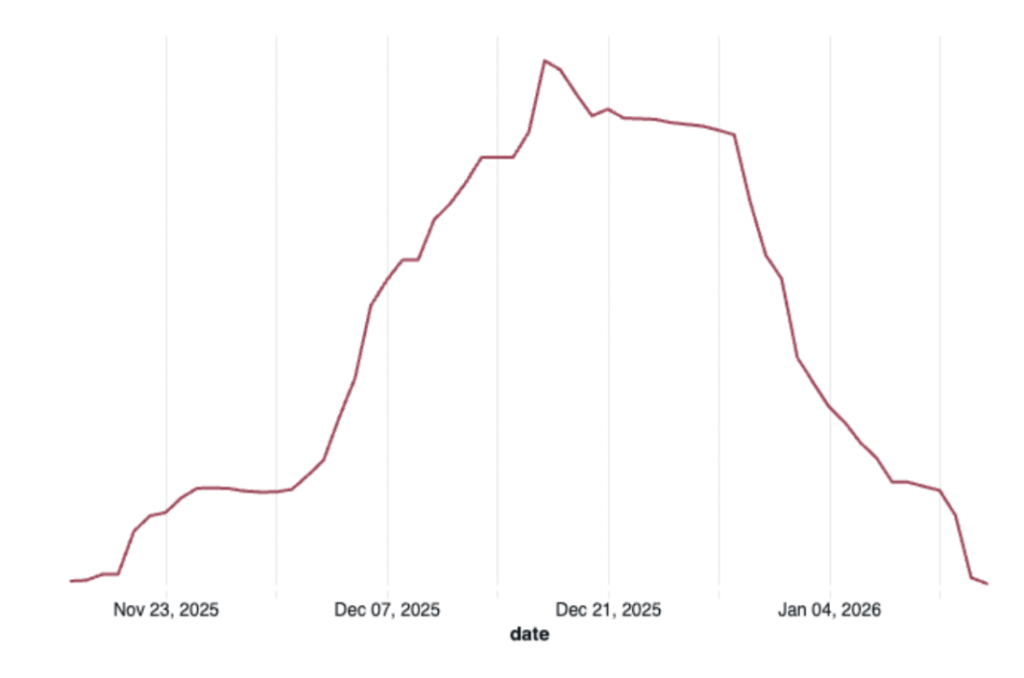

Genisysの無力化

IAS Threat LabはGoogleと緊密に連携し、Genisysオペレーションの遮断に取り組みました。異常なトラフィックパターンを相関分析し、その仕組みを裏付けたうえで、IASはGoogleのPlay Storeチームに具体的な対応につながる情報を提供しました。その結果、特定されたアプリに対して措置が講じられました。

これらの対応後、影響を受けていたアプリからのサプライは急激に減少し、下に示す通り、代表的なGenisys関連アプリでは、入札リクエスト数が95%以上減少し、該当アプリの削除以降はほぼゼロに近い水準を維持しています。

複数のアプリにおいて同時かつ大幅な減少が見られたことは、本オペレーションが中央集権的に管理されていたことを示すとともに、IASとプラットフォームパートナーとの連携による対応の重要性を裏付けています。

大規模不正オペレーションの変化

Genisysは、大規模な広告不正オペレーションが構築・維持される手法において、新たな形を示しています。

Genisysは、従来のように既存のウェブサイトやメディアに依存するのではなく、アプリ由来のトラフィックを受け取り収益化することを目的として設計された、数百のAI生成ドメインから成る合成エコシステムを基盤としていました。このインフラは迅速に構築され、頻繁に入れ替えられ、極めて容易に規模を拡大できる設計となっています。そのため、個々の構成要素が削除されたとしても、トラフィックのロンダリングは継続され得る構造となっています。

さらに、大規模なアプリバンドルIDのスプーフィングが、帰属情報を意図的に分散させていました。その結果、実際には限られた数のアプリによって生成されているトラフィックが、あたかも非常に多様な出所から発生しているかのように偽装され、トラフィックの真の発生源が隠されているため、対応は遅れ、違反を繰り返す開発者が活動を続けられる余地を生み出していました。

こうした変化は、検知回避戦術が進化し、高度化されていることを示しています。Genisysのようなスキームに対処するためには、違反歴のある開発者、ロンダリングに利用されるドメイン群、そして収益化インフラを対象とした、包括的な対応が不可欠です。

IAS Threat Labは、広告主の予算に影響が及ぶ前段階で、進化する不正スキームの発見と撲滅に引き続き取り組んでいきます。

Share on LinkedIn

Share on LinkedIn Share on X

Share on X